Dalam panduan ini, kami akan mendemonstrasikan cara menginstal tcpdump di sistem Linux dan cara menangkap serta menganalisis paket TCP/IP menggunakan tcpdump.

Cara Memasang Tcpdump

Tcpdump sudah diinstal sebelumnya di banyak distribusi Linux. Namun jika belum terinstal di sistem Anda, Anda dapat menginstal tcpdump di sistem Linux Anda. Untuk menginstal tcpdump di sistem Ubuntu 22.04, gunakan perintah berikut:

$ sudo tepat install tcpdump

Untuk menginstal tcpdump di Fedora/CentOS, gunakan perintah berikut:

$ sudo dnf instal tcpdump

Cara Menangkap Paket Menggunakan Perintah Tcpdump

Untuk menangkap paket dengan tcpdump, luncurkan terminal dengan hak sudo menggunakan “Ctrl+Alt+t”. Alat ini mencakup berbagai opsi dan filter untuk menangkap paket TCP/IP. Jika Anda ingin menangkap semua paket yang mengalir dari antarmuka jaringan saat ini atau default, gunakan perintah “tcpdump” tanpa opsi apa pun.

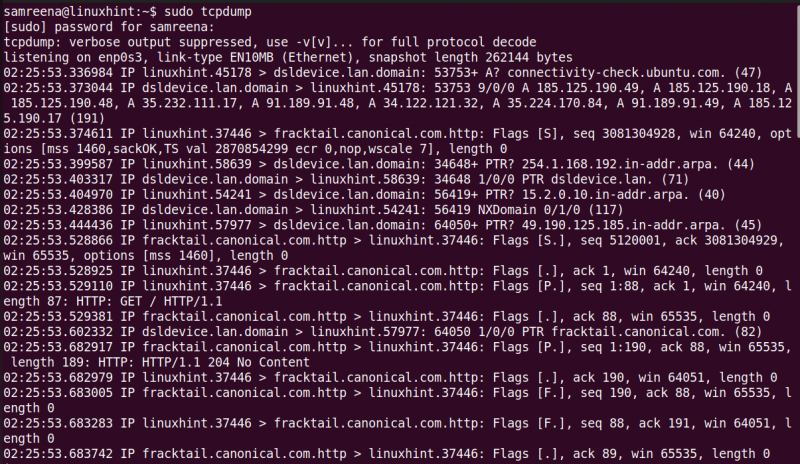

$sudotcpdump

Perintah yang diberikan menangkap paket antarmuka jaringan default sistem Anda.

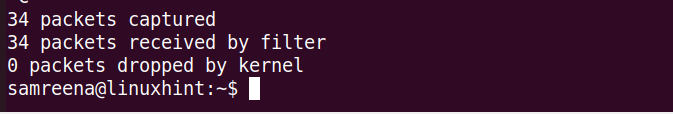

Di akhir eksekusi perintah ini, semua jumlah paket yang ditangkap dan disaring ditampilkan di terminal.

Mari kita pahami hasilnya.

Tcpdump memungkinkan analisis header paket TCP/IP. Ini menunjukkan satu baris untuk setiap paket, dan perintah terus berjalan sampai Anda menekan “Ctrl+C” untuk menghentikannya.

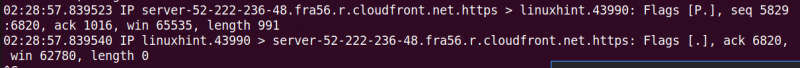

Setiap baris yang disediakan oleh tcpdump berisi detail berikut:

- Stempel waktu Unix (mis., 02:28:57.839523)

- Protokol (IP)

- Nama host sumber atau IP dan nomor port

- Nama host tujuan atau IP dan nomor port

- Bendera TCP (misalnya, Bendera [F.]) menunjukkan status koneksi dengan nilai seperti S (SYN), F (FIN),. (ACK), P (TEKAN), R (Pertama)

- Nomor urut data dalam paket (mis., seq 5829:6820)

- Nomor pengakuan (misalnya, ack 1016)

- Ukuran jendela (misalnya, win 65535) mewakili byte yang tersedia di buffer penerima diikuti dengan opsi TCP

- Panjang payload data (misalnya, panjang 991)

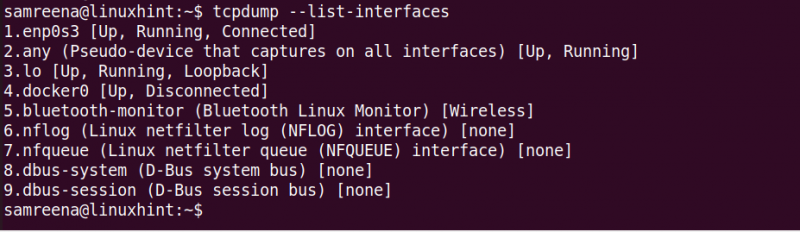

Untuk membuat daftar semua daftar antarmuka jaringan sistem Anda, gunakan perintah “tcpdump” dengan opsi “-D”.

$sudotcpdump -Datau

$ tcpdump --daftar-antarmukaPerintah ini mencantumkan semua antarmuka jaringan yang terhubung atau berjalan di sistem Linux Anda.

Tangkap Paket Antarmuka Jaringan Tertentu

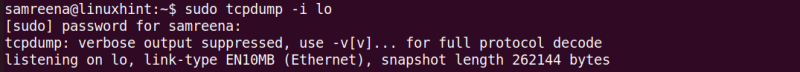

Jika Anda ingin menangkap paket TCP/IP yang melewati antarmuka tertentu, gunakan tanda “-i” dengan perintah “tcpdump” dan tentukan nama antarmuka jaringan.

$ sudo tcpdump -saya lihat

Perintah yang diberikan menangkap lalu lintas di antarmuka “lo”. Jika Anda ingin menampilkan informasi rinci atau rinci tentang paket tersebut, gunakan tanda “-v”. Untuk mencetak detail yang lebih lengkap, gunakan tanda “-vv” dengan perintah “tcpdump”. Penggunaan dan analisis rutin berkontribusi dalam menjaga lingkungan jaringan yang kuat dan aman.

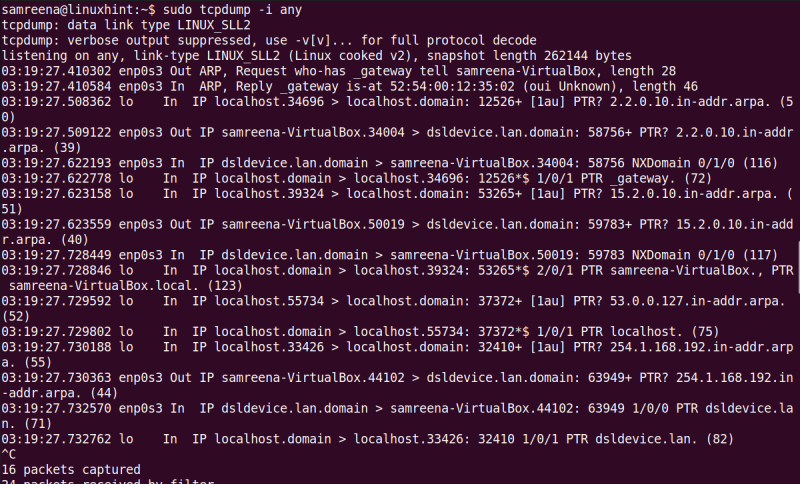

Demikian pula, Anda dapat menangkap lalu lintas di antarmuka mana pun menggunakan perintah berikut:

$ sudo tcpdump -i apa saja

Tangkap Paket Menggunakan Port Tertentu

Anda dapat menangkap dan memfilter paket dengan menentukan nama antarmuka dan nomor port. Misalnya, untuk menangkap paket jaringan yang melewati antarmuka “enp0s3” menggunakan port 22, gunakan perintah berikut:

$ tcpdump -i enp0s3 pelabuhan 22Perintah sebelumnya menangkap semua paket yang mengalir dari antarmuka “enp0s3”.

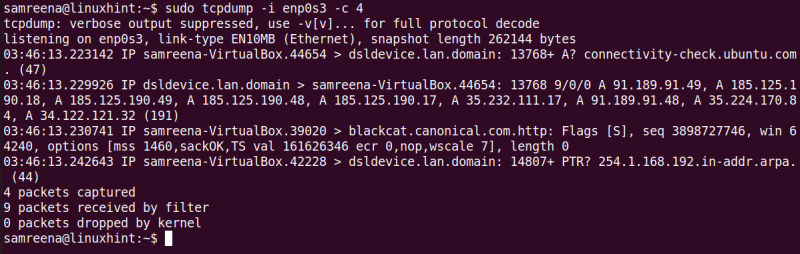

Tangkap Paket Terbatas dengan Tcpdump

Anda dapat menggunakan flag “-c” dengan perintah “tcpdump” untuk menangkap sejumlah paket tertentu. Misalnya, untuk menangkap empat paket pada antarmuka “enp0s3”, gunakan perintah berikut:

$ tcpdump -i enp0s3 -c 4

Ganti nama antarmuka menggunakan sistem Anda.

Perintah Tcpdump yang Berguna untuk Menangkap Lalu Lintas Jaringan

Berikut ini, kami mencantumkan beberapa perintah “tcpdump” yang berguna yang akan membantu Anda menangkap dan memfilter lalu lintas atau paket jaringan secara efisien:

Dengan menggunakan perintah “tcpdump”, Anda dapat menangkap paket antarmuka dengan IP tujuan atau IP sumber yang ditentukan.

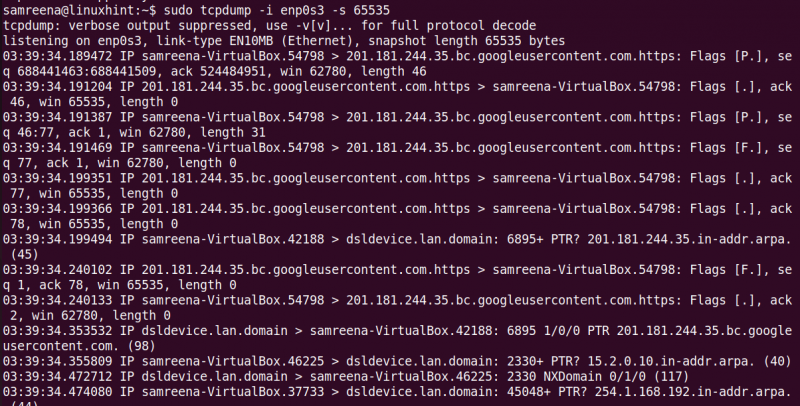

$ tcpdump -i {nama-antarmuka} dst {ip tujuan}Anda dapat menangkap paket dengan ukuran snapshot 65535 byte yang berbeda dari ukuran default 262144 byte. Di versi tcpdump yang lebih lama, ukuran tangkapan dibatasi hingga 68 atau 96 byte.

$ tcpdump -i enp0s3 -s 65535

Cara Menyimpan Paket yang Diambil ke dalam File

Jika Anda ingin menyimpan data yang diambil ke dalam file untuk dianalisis lebih lanjut, Anda dapat melakukannya. Ini menangkap lalu lintas pada antarmuka tertentu dan kemudian menyimpannya ke dalam file “.pcap”. Gunakan perintah berikut untuk menyimpan data yang diambil ke dalam file:

$ tcpdump -iMisalnya, kami memiliki antarmuka “enps03”. Simpan data yang diambil ini ke dalam file berikut:

$ sudo tcpdump -i enps03 -w dump.pcapDi masa mendatang, Anda dapat membaca file yang diambil ini menggunakan Wireshark atau alat analisis jaringan lainnya. Jadi, jika Anda ingin menggunakan Wireshark untuk menganalisis paket, gunakan argumen “-w” dan simpan ke dalam file “.pcap”.

Kesimpulan

Dalam tutorial ini, kami mendemonstrasikan cara menangkap dan menganalisis paket menggunakan tcpdump dengan bantuan berbagai contoh. Kami juga mempelajari cara menyimpan lalu lintas yang ditangkap ke dalam file “.pcap” yang dapat Anda lihat dan analisis menggunakan Wireshark dan alat analisis jaringan lainnya.