WordPress adalah Sistem Manajemen Konten (CMS) populer nomor satu di dunia. Jika Anda bertanya-tanya apa itu CMS. Saya ingin membuat analogi sederhana ini. Dalam membangun situs web, pada awalnya, kita dapat mencapainya menggunakan kode keras dengan HTML, JavaScript, dan CSS. Ini seperti menjalankan program Kali Linux di terminal atau antarmuka baris perintah. Tidak nyaman jika Anda tidak memiliki pengetahuan tentang bahasa pemrograman itu.

Platform CMS seperti WordPress, memudahkan kita. Ini seperti menjalankan program Kali Linux versi GUI. Anda hanya perlu mengklik hal-hal seperti itu. WordPress memungkinkan admin web tanpa keahlian teknis atau pengetahuan bahasa pemrograman web untuk fokus membangun konten. Ini juga memiliki sejumlah besar tema dan plugin. Namun terkadang, ada kerentanan yang ditemukan di WordPress itu sendiri, temanya, dan pluginnya.

Kami akan mempelajari topik-topik berikut secara rinci:

- Dapatkan token API dari WPScan

- Identifikasi versi WordPress dari target

- Menghitung Tema WordPress

- Menghitung Plugin WordPress

- Menghitung Pengguna WordPress

- Pindai kerentanan WordPress, tema, dan plugin

PERSIAPAN

WPScan gratis dan sudah diinstal sebelumnya di Kali Linux. Tetapi jika Anda tidak memiliki WPScan di mesin Anda, Anda dapat menginstalnya menggunakan apt install atau mengunduhnya di GitHub di https://github.com/wpscanteam/wpscan . Padahal WPScan adalah tool open-source di Kali Linux. Tetapi ada perbedaan antara WPScan dan alat gratis lainnya. Untuk dapat menggunakan pemindai kerentanan WPScan membutuhkan sedikit kerja ekstra, kami memerlukan token API WPScan. Ini gratis, Anda hanya perlu membuat akun di https://wpscan.com .

- Daftar akun di https://wpscan.com dengan mengklik Memulai tombol di pojok atas.

Angka . Daftar WPScan.com

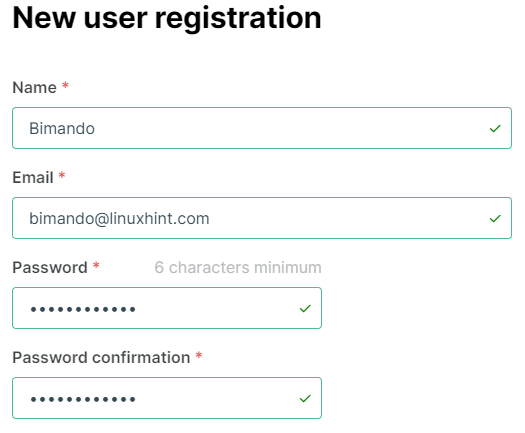

Kemudian, isi informasi yang diperlukan pada pendaftaran pengguna baru bentuk seperti gambar di bawah ini.

Angka . Formulir pendaftaran pengguna WPScan.com

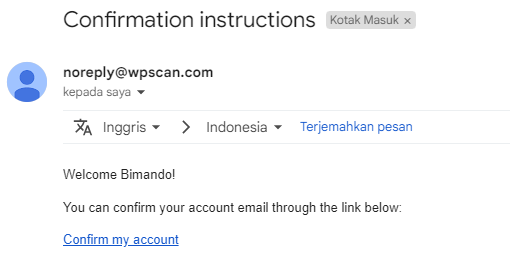

- Setelah Anda mengirimkan informasi pendaftaran Anda, Anda perlu mengkonfirmasi akun email Anda. Buka kotak surat Anda dan klik tautan konfirmasi yang dikirim oleh wpscan.com.

Angka . Konfirmasi email WPScan

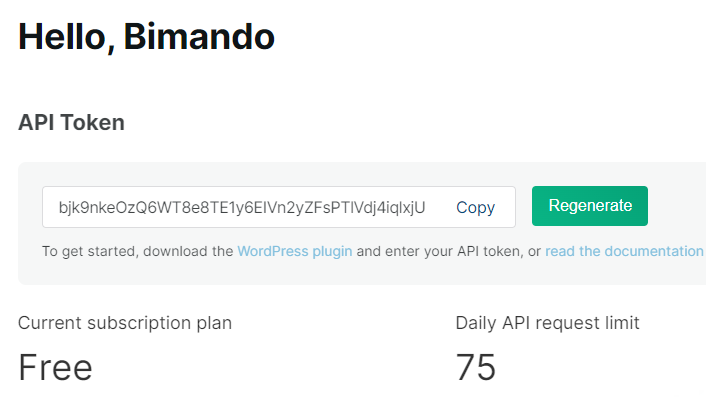

- Setelah konfirmasi email Anda berhasil, kemudian klik Anda Profil menu.

Angka . Menu Profil WPScan.com

Anda akan melihat token API Anda seperti gambar di bawah ini. Salin token itu dan simpan ke file. Kami akan menggunakannya nanti di terminal.

Angka . Nilai token API WPScan.com

Sebelum kita masuk ke tutorial WPScan di Kali Linux, saya ingin memperkenalkan informasi apa saja yang bisa Anda dapatkan di wpscan.com. Pengembang menangani alat ini dengan lebih serius, tidak hanya membuat alat gratis. Pekerjaan mereka sangat menarik.

Status Layanan WPScan

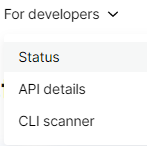

Pada bilah menu tarik-turun WPScan berjudul Untuk Pengembang , ada halaman yang ditautkan ke pemantauan Status operasional sistem WPScan.

Angka . WPScan.com Untuk menu Pengembang

Laporan ini penting saat kami melakukan uji penetrasi dan kami mungkin menghadapi beberapa kesalahan. Jika Anda menemukan kesalahan saat menjalankan WPScan di Kali Linux, Anda terlebih dahulu memastikan apakah sistemnya online dengan mengunjungi https://status.wpscan.com/ .

Angka . Status layanan WPScan.com

Ketika semuanya berjalan dengan baik, Anda akan melihat status seperti gambar di atas.

WPScan – Kerentanan CMS WordPress

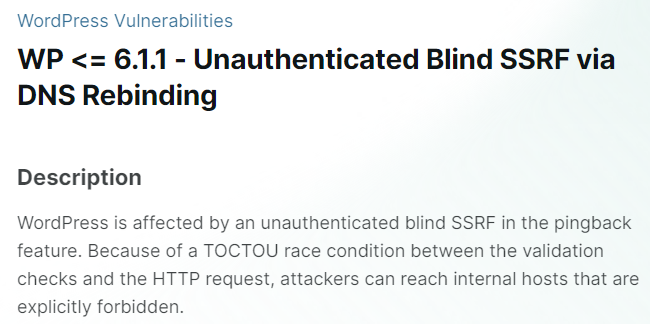

WPScan juga menerbitkan informasi tentang Kerentanan WordPress yang ditemukan untuk setiap versi.

Angka . kerentanan WordPress

Anda dapat membaca informasi mendetail untuk setiap kerentanan dalam daftar. Misalnya, gambar berikut menunjukkan bahwa WordPress versi 6.1.1 atau lebih rendah memiliki kerentanan pada SSRF buta yang tidak diautentikasi melalui pengikatan ulang DSN.

Angka . Informasi kerentanan WordPress 6.1.1

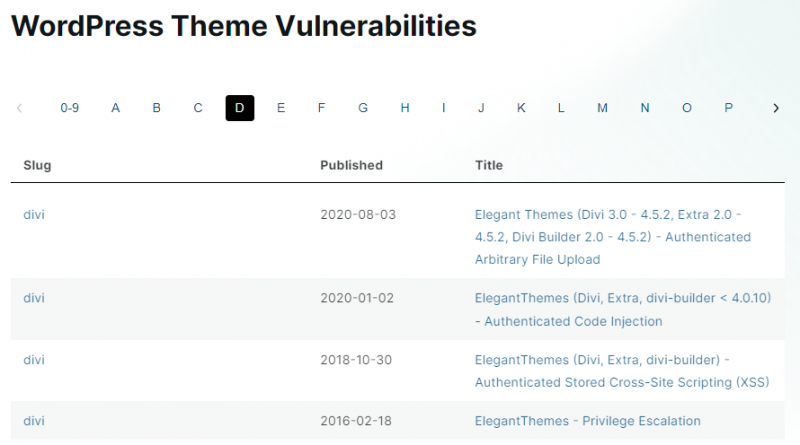

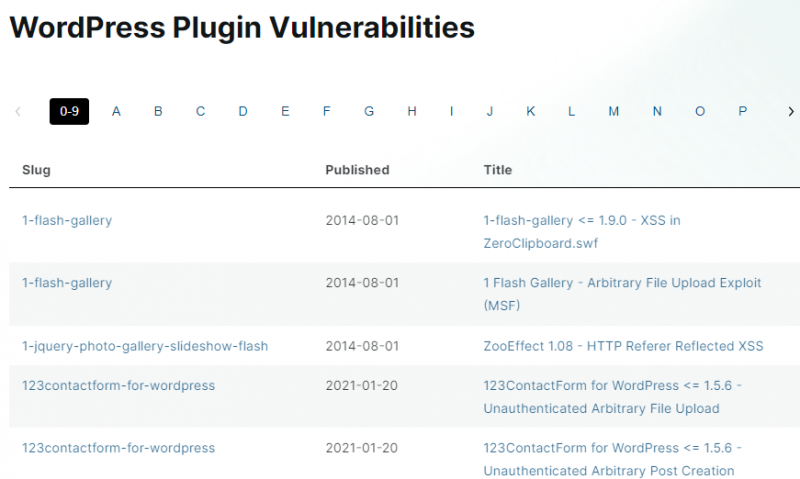

WPScan – Kerentanan Tema & Plugin WordPress

WPScan juga menerbitkan informasi kerentanan tema dan plugin.

Angka . Kerentanan tema WordPress

Gambar . Kerentanan plugin WordPress

Tutorial WPScan di Kali Linux

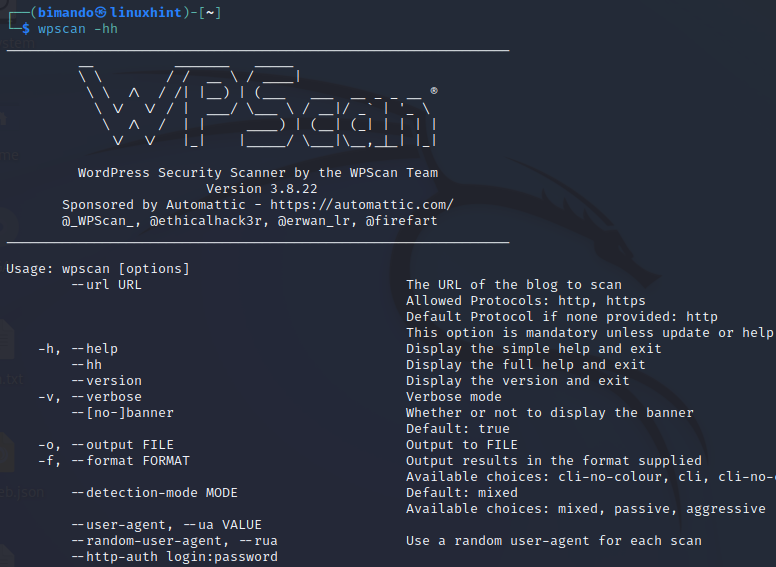

Saya menganggap Anda telah menginstal WPScan dan token API. Pertama, mari kita lihat perintah yang tersedia dan penggunaan WPScan. Jalankan perintah berikut untuk menampilkan informasi selengkapnya.

wpscan -hh

Angka . WPScan di terminal Kali Linux

WPScan menyediakan penghindaran firewall menggunakan pengacakan agen pengguna untuk setiap pemindaian menggunakan argumen berikut.

--rua atau --random-user-agentSaya juga sering menambahkan flag “–force” agar WPScan terus memindai jika indeks memunculkan kode kesalahan 403 atau kesalahan terlarang.

--memaksaUntuk mengaktifkan fitur pemindai kerentanan, kita harus menentukan token API kita dengan menggunakan argumen berikut:

--api-token [TOKEN_VALUE]WPScan mendukung pencatatan dalam tiga format berbeda: JSON, CLI, dan CLI tanpa warna. Anda dapat menyimpan output dari hasil WPScan Anda dengan menentukan nama file output diikuti dengan format menggunakan perintah berikut:

-o atau --output [NAMAFILE]-f atau --format [FORMAT]

Dari perintah WPScan yang kami pelajari di atas, kami akan mencoba memindai beberapa target WordPress dan menghitung pengguna, plugin kerentanan, dan tema kerentanan. Untuk melakukan pencacahan kita harus menggunakan argumen berikut:

-e atau --enumerate [OPSI]Opsi yang tersedia untuk tujuan kami adalah:

| di dalam | Menghitung pengguna |

| vp | Menghitung plugin yang rentan |

| vt | Menghitung tema yang rentan |

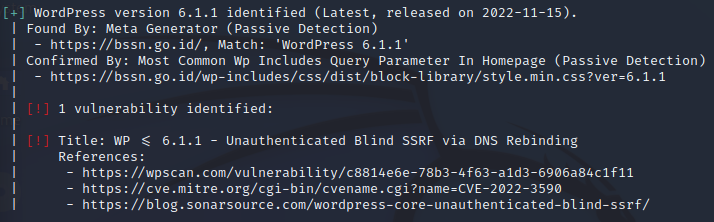

Sekarang, mari kita tetapkan targetnya https://bssn.go.id dan pindai kerentanan dengan WPScan. Untuk menjalankan WPScan dengan opsi bawaan pengaturan, Anda cukup menjalankan perintah berikut:

wpscan --url [URL]Pertama, WPScan akan mengidentifikasi versi WordPress dan kerentanan yang ditemukan dan sisanya bergantung pada opsi enumerasi yang kami gunakan.

Angka . Kerentanan WordPress 6.1.1

Seperti yang ditunjukkan pada gambar di atas, target kami memiliki a WordPress versi 6.1.1 yang rentan terhadap SSRF Buta yang tidak diautentikasi melalui pengikatan ulang DNS . Informasi rinci ditunjukkan sebelumnya pada gambar 9 di atas.

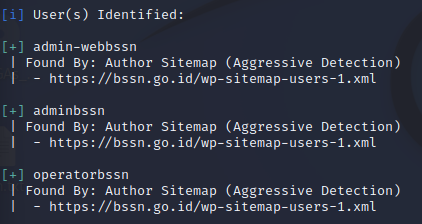

WPScan Menghitung Pengguna

wpscan --dua --force --api-token [TOKEN] -e u -o pengguna .txt -f cli --url [URL]

Angka . Pencacahan pengguna WordPress

Target bssn.go.id memiliki tiga pengguna: admin-webbssn, adminbssn, dan operatorbssn.

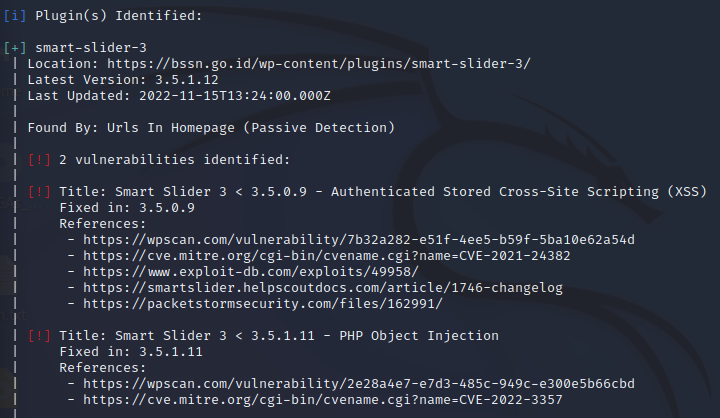

WPScan Menghitung Kerentanan Plugin

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Angka . Pencacahan kerentanan plugin WordPress

Target memiliki kerentanan dua plugin seperti yang ditunjukkan pada gambar di atas. Salah satunya, di Injeksi objek PHP terdengar menarik.

WPScan Menghitung Kerentanan Tema

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

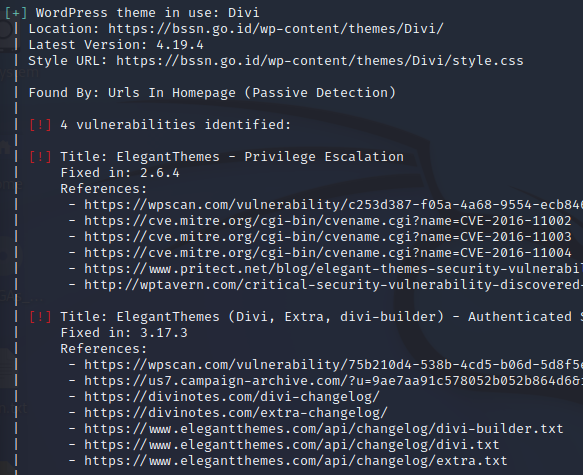

Angka . Pencacahan kerentanan tema WordPress

Target kami sekarang memiliki empat kerentanan tema dan salah satunya memiliki kerentanan kritis, yaitu Eskalasi Hak Istimewa .

KESIMPULAN

Kami belajar cara melakukan pemindaian kerentanan di situs web WordPress. Perhatikan bahwa kerentanan yang kami temukan dalam tutorial ini belum divalidasi. Pada tahap pengumpulan informasi aplikasi web, kami mengumpulkan semua informasi dan kemungkinan kerentanan. Kemudian, dari pengintaian itu, kami perlu melakukan penilaian kerentanan untuk memverifikasi apakah target dapat diretas.

Sekadar informasi, target kami di atas, BSSN adalah lembaga pemerintah Indonesia yang berada di bawah dan bertanggung jawab kepada Presiden. BSSN mempunyai tugas melaksanakan tugas pemerintahan di bidang keamanan siber dan sandi untuk membantu Presiden dalam menyelenggarakan fungsi pemerintahan. Bayangkan saja, bagaimana sebuah lembaga negara yang bergerak di bidang keamanan siber memiliki kerentanan seperti itu.